Thijs Kinkhorst

Thijs Kinkhorst werkt voor SURFcert, het incident response team voor de… Meer over Thijs Kinkhorst

Oefenen met een cybercrisis staat hoog op de agenda bij de leden van SURF. Aan de OZON- en NOZON-oefeningen nemen meer dan honderd instellingen deel. SURFcert, als initiatiefnemer van OZON en spil in deze oefening, heeft tijdens OZON vooral de focus dat instellingen hun oefendoelen kunnen halen. Maar hoe oefent SURFcert dan zelf? In deze blog geef ik een inkijkje in de deelname van SURFcert aan de landelijke cybercrisis-oefening ISIDOOR.

Instellingen kennen ons vooral als het Computer Emergency Response Team (CERT) van SURF, dat bij cyberaanvallen ondersteuning en advies biedt. Maar wat velen misschien niet weten is dat SURFcert ook onderdeel is van een nationaal en internationaal netwerk. Zo kunnen we informatie verkrijgen, delen en onze sector vertegenwoordigen in landelijke en mondiale samenwerkingen. We werken bijvoorbeeld nauw samen met Z-CERT en het Nationaal Cyber Security Centrum (NCSC). Maar ook met collega-CERTs zoals die van KPN, de Belastingdienst of Rijkswaterstaat waarmee we veel kennis en ervaringen uitwisselen over dreigingen. Allemaal zodat we zowel als sector als landelijk paraat zijn om dreigingen het hoofd te bieden.

Ruim 120 organisaties uit de publieke en private sector, meer dan 3.000 personen, deden mee aan de cyberoefening ISIDOOR. Naast onderwijs en onderzoek waren ook sectoren zoals drinkwater, telecom, energie, financiën en transport vertegenwoordigd. Ook hebben ministeries, veiligheidsregio’s en politie meegedaan aan de oefening. De oefening was verspreid over drie dagen en werd georganiseerd door de Nationaal Coördinator Terrorismebestrijding en Veiligheid (NCTV) en het Nationaal Cyber Security Centrum (NCSC). Het doel van de cyberexercitie is om de informatie-uitwisseling, samenwerking en nationale opschaling bij een cybercrisis te oefenen, waarbij SURFcert namens de sector onderwijs en onderzoek deelneemt.

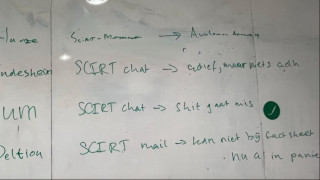

Het scenario bestond uit een kritiek lek bij een breedgebruikt software-pakket. De leverancier leverde de patches laat en er kwamen zelfs onbetrouwbare updates uit met malware. Daar bleek een kwaadaardige statelijke actor uit het oostelijkste deel van Europa achter te zitten. Niets leek meer betrouwbaar, er was veel desinformatie en instellingen in heel het land worstelden hiermee. Onderwijs- en gebouwbeheersystemen waren besmet waardoor het primaire proces (onderwijs en onderzoek) in gevaar kwam. SURFcert schaalde het team op en we verdeelden de taken om grip te krijgen: we documenteerden wat we zeker wisten (en wat onzeker was) in een factsheet. Wat wisten we over de impact bij elke instelling? Een deel van het team ging aan de slag met technische malware-analyse en vroegen (inter)nationaal na wat er al bekend was. Contacten met de CERTs de gemeenten en van de Waterschappen bleken vruchtbaar om bevindingen te delen. Het SURF-crisisteam werd bijeengeroepen en door ons periodiek gebrieft over de status van de bedreiging en het handelingsperspectief.

Het feit dat SURF ook de internetverbinding van onze leden levert, blijkt een krachtig gegeven. We kunnen daardoor zien welke instellingen – mogelijk zonder dat zij daar zelf van op de hoogte zijn – contact hebben gelegd met de malware-servers. Wat we niet snel doen, maar in deze uitzonderlijke crisis noodzakelijk vonden, is dat we voor heel het SURF-netwerk de verdachte IP's blokkeerden om verdere besmettingen te voorkomen. Ook stelden we een advies en handelingsperspectief op dat we deelden met de SURF beveiligingscommunity’s SCIRT en SCIPR. Via de centrale factsheet konden we ze steeds gebrieft houden over de actuele inzichten toegespitst op onze sector.

De 'real' world impact van de crisis wordt voelbaar als vanwege uitgeschakelde systemen complete campussen ontruimd worden en er vragen van verschillende journalisten binnenkomen. Daarom oefende ook de woordvoerder van SURF mee. Zijn rol was om de journalisten te woord te staan en een zorgvuldige boodschap op te stellen waaruit bleek dat we daadwerkelijk handelden en effectief waren, zonder de kwaadaardige actor van te veel concrete informatie te voorzien.

Het waren drie enerverende dagen waarbij de crisis steeds verder opgebouwd werd en er daarmee steeds meer van ieders rol gevraagd werd. Na een intensieve derde dag werd voor ons het sein einde-oefening gegeven.

We hebben de oefening uitgebreid geëvalueerd. Uit de technische oefenonderdelen kwam dat onze faciliteiten voor malware-analyse voor verbetering vatbaar zijn. De factsheet die SURFcert die steeds bijwerkte met de laatste informatie van de crisis en deelde met de beveiligingscommunity’s werd gewaardeerd en hield de operationele en tactische niveaus goed geïnformeerd. Het effectief communiceren tijdens een crisis met de andere stakeholders in de coöperatie zoals woordvoering en het strategisch niveau blijft een uitdaging, waar we verder aan blijven werken en inmiddels alweer de volgende stappen in hebben gezet.

Voor SURFcert is het heel nuttig dat wij niet alleen oefeningen faciliteren maar juist ook kunnen participeren. We hebben daardoor onze procedures kunnen testen, de samenwerking binnen het team en met landelijke partners aangescherpt. Veel dank aan de centrale organisatie, de drie oefenvoorbereiders bij SURF die voor ons de scenario's hebben uitgewerkt en de vrijwilligers bij instellingen.

SURFcert is het Computer Emergency Response Team voor onderwijs en onderzoek. Bij cyberaanvallen biedt SURFcert ondersteuning en advies. Dit team bestaat uit security-experts van aangesloten instellingen en SURF. SURFcert is 24 uur per dag, 7 dagen per week paraat en kijkt continu of er bedreigingen zijn op het netwerk en acteert daar proactief op. SURFcert heeft nauw contact met de Incident Respons Teams bij de aangesloten instellingen. Ook onderhoudt SURFcert contact met andere relevante organisaties als het Nationaal Cyber Security Centrum (NCSC).

Thijs Kinkhorst werkt voor SURFcert, het incident response team voor de… Meer over Thijs Kinkhorst

Dit artikel heeft 2 reacties

Als lid van SURF Communities kun je in gesprek gaan met andere leden. Deel jouw eigen ervaringen, vertel iets vanuit je vakgebied of stel vragen.

👍

Interessant inkijkje in hoe het oefenen werkt voor een groot, centraal CERT.

2 Praat mee